Viste le sue funzionalità, l’applicazione viene esposta in Internet e la presenza di queste vulnerabilità mette a grave rischio la sicurezza dei dati di tutte le società che la utilizzano.

CYBEROO si è attivata per formalizzare a livello mondiale la presenza di queste vulnerabilità, generando 2 differenti CVE e collaborando con la società produttrice del software per mitigare le problematiche e favorire il rilascio di un aggiornamento per la risoluzione di queste.

Un passo indietro: Security Assessment sul cliente

Sebbene in passato già altre società avessero analizzato la sicurezza dell’azienda in questione, nessuna prima d’ora aveva riscontrato alcun problema.

CYBEROO invece ha analizzato lo stato di sicurezza di tutti i servizi esposti sul perimetro pubblico della società con un’attività di Security Assessment ed ha identificato 2 vulnerabilità critiche afferenti al prodotto Xpare, il software gestionale aziendale. Si tratta di un’applicazione web per la creazione di cataloghi interattivi a partire da file PDF che funge anche da e-commerce e gestionale post-vendita.

Le vulnerabilità rilevate avrebbero permesso ad un agente malevolo di compromettere il sistema, fornendo l’accesso a documenti riservati.

Secondo gli strumenti specialistici, non vi era alcuna vulnerabilità conosciuta per questo applicativo.

Il Team di Offensive Security di CYBEROO ha quindi proceduto ad effettuare un’attività manuale per testare l’applicazione, rilevando così le 2 differenti vulnerabilità -entrambe critiche per la postura di sicurezza del cliente.

Eccone i dettagli:

SQL Injection

La prima vulnerabilità riscontrata è una SQL Injection: questa ha permesso all’attaccante di accedere a tutti i dati contenuti nel database dell’applicazione senza previa autenticazione, recuperando username e password.

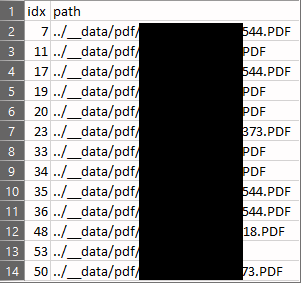

Tra questi dati sono stati trovati anagrafiche dei clienti, utenti, ordini e liste di indirizzi locali. Questi ultimi sembravano far riferimento ai PDF contenuti nell’applicazione.

Lo sfruttamento di questa vulnerabilità ha permesso, inoltre, la completa compromissione della macchina server nella quale l’applicativo viene eseguito. Per questo la vulnerabilità è stata categorizzata come Critica per la sicurezza del cliente.

Cross-Site Scripting (XSS)

La stessa problematica che generava la vulnerabilità di SQL Injection (ovvero la non sanitizzazione dei dati in ingresso inviati all’applicativo tramite il form di login) permetteva di sfruttare la risposta dell’applicativo per generare un attacco di Cross-Site Scripting (XSS).

Questo attacco, sebbene più complesso da eseguire e meno impattante rispetto ai precedenti, avrebbe permesso ad un attaccante di sfruttare l’applicativo per compromettere il browser di un utilizzatore.

Oltre le vulnerabilità: accesso non autorizzato ai file

Il servizio di Security Assessment non ha rilevato solo vulnerabilità: è stata infatti trovata una misconfiguration che permetteva l’accesso non autorizzato ai file.

Navigando l’applicazione web sugli indirizzi locali ottenuti dall’attacco precedente (es: https://applicazioneweb.com/__data/pdf/XXXXXX.PDF), è stato possibile accedere direttamente ai file PDF presenti nell’applicativo. Ciò ha consentito di accedere ai file dell’applicazione senza autorizzazione, poiché era sufficiente conoscerne il link corretto -e, come visto, il link era facilmente reperibile per tutti i file sfruttando la SQL Injection.

In alternativa, un agente malevolo sarebbe stato in grado di effettuare attacchi di “Brute force”. Di cosa si tratta? Tentare tantissimi accessi modificando il nome dei singoli file, allo scopo di recuperarli per ogni nome di questi che avrebbe identificato. Il tutto, ovviamente, sempre senza alcuna autenticazione.

In questo caso, l’esecuzione del Security Assessment ha dimostrato come sia essenziale un’attività manuale effettuata da specialisti nel settore, per garantire un elevato livello di protezione rispetto alle cyber minacce.

Infatti, per l’azienda colpita la definizione di un perimetro “sicuro” non è stata sufficiente per identificare diverse problematiche critiche afferenti a un applicativo diffuso nel settore.

Dettagli Tecnici

Prodotto: Sertek Xpare v3.67

Vulnerabilità: SQL Injection

Rischio: Critico

CVE: CVE-2019-13447

CVSS v3: CVSS:3.0/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

Vulnerabilità: Cross-Site Scripting (XSS)

Rischio: Alto

CVE: CVE-2019-13448

CVSS v3: CVSS:3.1/AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:L

Misconfiguration: Direct access to backend file

Rischio: Alto

CVSS v3: CVSS:3.0/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N